En France, il y a 1 250 cyberattaques par jour : la question que les petits cabinets doivent se poser

La cybercriminalité n’est pas une menace future. Elle se déroule déjà – chaque jour, à l’échelle industrielle, avec de moins en moins de compétences techniques requises. Ce n’est pas une mise en garde : ce sont les chiffres communiqués par le commandant de l’unité nationale cyber de la gendarmerie française.

Une industrialisation qu’on ne peut plus ignorer

Le général Hervé Petry, commandant de l’UNCyber – l’Unité Nationale Cyber de la Gendarmerie nationale – a communiqué en 2025 un chiffre alarmant : les cyberattaques ont augmenté de 87 % en cinq ans en France. En 2025, on a recensé 453 200 atteintes numériques – soit près de 1 250 faits par jour.

« Nous sommes face à une massification des attaques qui peut, par certains aspects, donner le vertige. La cybercriminalité s’industrialise : des logisticiens, des « petites mains » de l’informatique travaillent ensemble, et les outils disponibles sur le marché sont utilisés de plus en plus largement, sans nécessairement requérir une grande compétence technique. » – Général Hervé Petry, UNCyber

Cette dernière phrase est particulièrement importante. Le monde des cyberattaques n’est plus celui des génies solitaires. Aujourd’hui, un acteur malveillant peut mener une attaque efficace sans formation technique avancée – les outils nécessaires sont accessibles à tous. Cela signifie que l’idée « nous sommes petits, personne ne nous attaquera » est désormais fondamentalement fausse.

Pas seulement les grands qui sont visés

Il existe une idée reçue : les cibles des cyberattaques sont les grandes entreprises, les banques, les institutions publiques. Le petit cabinet d’avocats, le cabinet médical, le comptable – ils ne « présentent pas d’intérêt ».

Cette perception est de plus en plus dangereuse. Précisément parce que les attaques sont industrialisées : les hackers ne cherchent pas une cible précise, ils balaient automatiquement les réseaux et frappent là où une porte est restée ouverte. La taille ne protège pas. C’est la vulnérabilité qui détermine l’exposition.

Pour reprendre l’analogie du cambriolage : le voleur ne choisit pas forcément la plus grande maison, mais celle dont la fenêtre est restée entrouverte.

Des chiffres qui donnent le vertige

Pour saisir la véritable ampleur du problème, il suffit de suivre les incidents français des derniers mois – les uns après les autres, sans commentaire.

Fin 2025, la base de données d’un logiciel de santé a été piratée : les données de 15 millions de patients français – dont des informations personnelles identifiables de malades du sida – sont tombées entre des mains non autorisées. Les experts ont qualifié l’affaire de « très grave » : pour certains patients, l’identification publique peut avoir des conséquences irrémédiables. Les faits se sont déroulés fin 2025 mais n’ont été révélés qu’en février – dans une indifférence quasi générale, tant les scandales s’enchaînent.

Peu après : les données personnelles de 774 000 étudiants et anciens étudiants ont été exfiltrées d’une plateforme de logement. Puis France Travail a annoncé que 1,6 million de jeunes suivis par des missions locales avaient vu leurs noms, adresses et numéros de Sécurité sociale volés. Fin mars, près de 1,5 million de victimes ont été recensées après l’attaque du secrétariat général de l’enseignement catholique. Les affaires s’enchaînent, à un rythme vertigineux.

« Le nombre de violations touchant plus de 1 million de personnes a doublé en un an, passant d’une vingtaine à une quarantaine d’attaques réussies. » – CNIL, rapport annuel 2024

Cette donnée ne provient pas d’un document marketing d’une entreprise de sécurité, mais du rapport officiel de l’autorité française de protection des données. La CNIL elle-même le dit : les attaques à grande échelle sont devenues systématiques.

La dimension physique dont on parle peu

Nous avons tendance à imaginer les cyberattaques comme un phénomène purement numérique : quelqu’un, depuis un autre continent, clique dans une pièce sombre, et des données fuient. La réalité est plus nuancée – et physiquement plus proche de nous.

Christophe Renard, expert en sécurité ayant réalisé plus de 2 000 audits, décrit le scénario typique : le faux stagiaire qui entre dans les locaux, obtient un badge, pénètre dans la salle des serveurs et place une clé USB sur un poste de travail. Antony Bergès, à la tête du groupe de cybersécurité Inop’s, confirme : l’intrusion physique illégitime est souvent le point de départ de l’attaque numérique.

« Il faut que chacun adopte une véritable hygiène numérique : mots de passe sécurisés, suppression immédiate des mails suspects – et surtout : ne jamais saisir des données confidentielles dans un chatbot. » – Antony Bergès, Inop’s

Cet avertissement ne s’adresse pas uniquement aux employés des grandes entreprises. Un collaborateur d’un petit cabinet est tout autant une cible potentielle – et souvent moins bien préparé.

L’emplacement des données est la question clé

Lorsqu’un logiciel professionnel – qu’il s’agisse d’un outil de gestion documentaire, d’un système de gestion ou d’un dossier patient – est basé sur le cloud, les données vivent sur un serveur mutualisé. C’est pratique : accessible de partout, sauvegardé automatiquement, sans maintenance pour l’utilisateur.

Mais cela a une conséquence structurelle : si ce serveur est attaqué, toutes les données qui y sont stockées sont compromises en une seule fois. Pas seulement celles d’un cabinet – mais celles de tous ceux qui utilisent la même plateforme.

Le stockage local présente en revanche un profil de risque différent. Si les données résident uniquement sur la machine locale, la portée d’une éventuelle attaque est physiquement limitée. Le risque n’est pas nul – mais sa structure est différente.

La question n’est pas de savoir quelle solution est « sûre » et laquelle est « dangereuse ». La question est : quel risque assumons-nous dans notre situation – et le faisons-nous consciemment ?

L’État fait sa part – mais ce n’est pas suffisant

Le général Petry a annoncé : l’UNCyber opère avec 26 antennes régionales et 10 500 gendarmes cyber formés, et va tripler ses effectifs spécialisés d’ici 2028, pour atteindre 1 000 experts dans le « haut du spectre ». Le nombre d’enquêteurs sous pseudonymes passera de 1 300 à 2 000, et 300 spécialistes en cryptomonnaies complèteront le dispositif.

C’est un effort considérable. Mais le général Petry lui-même a dit l’essentiel :

« Ce changement de braquet ne sera efficace que si tout l’écosystème se mobilise. » – Général Hervé Petry

Nous faisons tous partie de cet écosystème : les petits cabinets, les professions libérales, les structures unipersonnelles. L’État développe son infrastructure – mais les données sont sur nos machines, dans nos systèmes.

La question de la responsabilité

Perrine Sailly, à la tête de l’association « Victimes mais pas démunies », soulève un point important : les entreprises et institutions attaquées se présentent généralement comme des victimes. Mais sous un autre angle : celui qui ne fait pas tout le nécessaire pour protéger les données est également responsable de leur fuite.

Le RGPD s’applique en France et tient le responsable du traitement des données personnelles pour comptable de leur protection. Ce n’est pas seulement l’affaire interne de l’entreprise concernée : dans un cabinet médical, ce sont les données des patients qui sont en jeu ; dans un cabinet d’avocats, celles des clients. La responsabilité ne repose pas sur l’État ni sur l’éditeur du logiciel – elle repose sur nous.

Que pouvons-nous faire ?

Il n’est pas nécessaire d’être informaticien pour prendre des décisions éclairées sur la protection de nos données. Voici quelques questions fondamentales à se poser :

• Où sont stockées mes données professionnelles – en local ou sur un serveur cloud ?

• Qui a accès à ce serveur, et à quelles conditions ?

• Que se passe-t-il avec mes données si le prestataire est attaqué ?

• Existe-t-il une sauvegarde qui ne se trouve pas sur le même serveur ?

• Mes collaborateurs savent-ils reconnaître les e-mails suspects et les tentatives de social engineering ?

Ce ne sont pas des questions techniques. Ce sont des décisions stratégiques qui concernent chaque professionnel libéral, chaque petit cabinet.

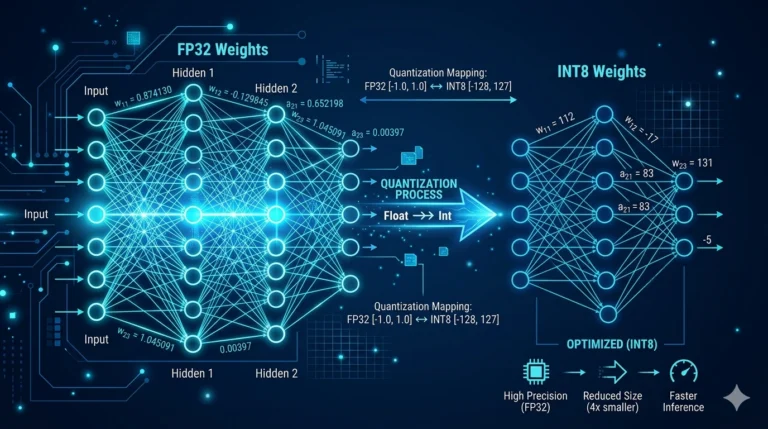

Il convient également de souligner un point technique : dans un système RAG local correctement configuré, les documents originaux (docx, pdf…) peuvent être supprimés après traitement. Ce qui reste sur la machine, c’est ce qu’on appelle un index vectoriel – un ensemble de représentations mathématiques à partir duquel aucune donnée lisible et directement exploitable ne peut être restituée. Seul le modèle de langage installé localement est en mesure de travailler efficacement avec cet index. Cela ne rend pas le système invulnérable – une telle garantie n’existe pas –, mais cela représente un profil de protection structurellement différent, et donc d’un niveau différent, par rapport à une base de données lisible stockée sur un serveur cloud.

À propos d’ArkeoAI

ArkeoAI propose des solutions d’intelligence artificielle entièrement hors ligne et en local, destinées aux petits cabinets professionnels – cabinets d’avocats, cabinets médicaux, experts-comptables. Les données ne quittent jamais vos locaux. Pas de cloud, pas de serveur mutualisé, pas de tiers – seulement vos documents et un système d’IA local qui vous aide à les traiter.

Source : Le Figaro, 07 avril 2026 – Général Hervé Petry, commandant de l’UNCyber, Gendarmerie nationale ; Christophe Renard et Antony Bergès, Inop’s ; Perrine Sailly, Victimes mais pas démunies. Le blog ArkeoAI publie des contenus à titre informatif ; il ne constitue pas un conseil juridique ou en matière de sécurité.